1.- Escenario 1: Guía para creación de AGP para acceso a Consola WEB

Estos pasos corresponden al escenario en donde el usuario requiere acceso a la consola WEB de AWS, documentado en: Workflow para escenario Solicitud de accesos a consola WEB

1.1 Caso 1: El rol que se requiere, existe en la lista de roles predefinidos

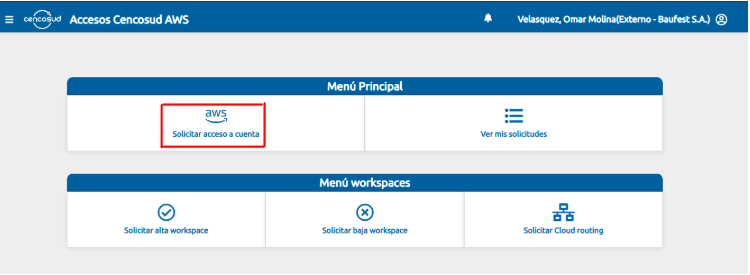

Paso 1: Debemos ingresar al siguiente link AGP con rol existente y seleccionar la opción** solicitar acceso a cuenta**.

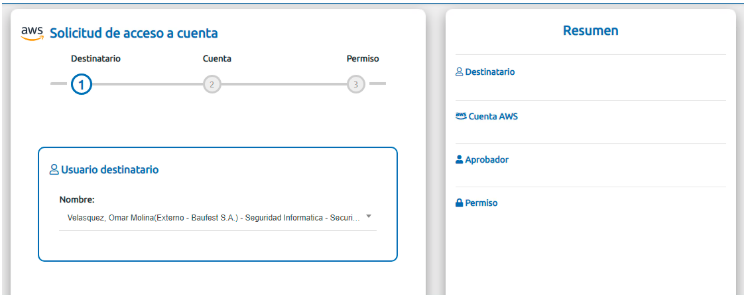

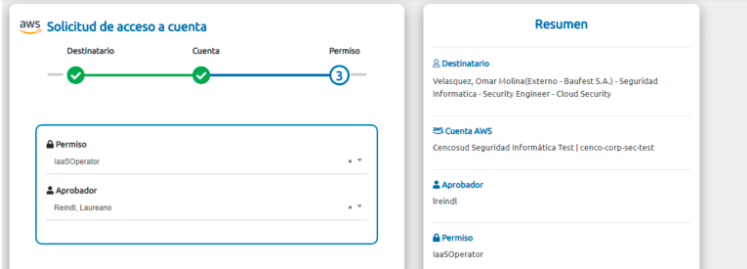

Paso 2: Nos solicitara introducir un destinatario, que será la persona a quien se le otorgara el rol. En este caso escogeremos a la persona correspondiente y daremos en siguiente.

NOTA: Podemos observar que aun lado tenemos un resumen del AGP que estamos creando.

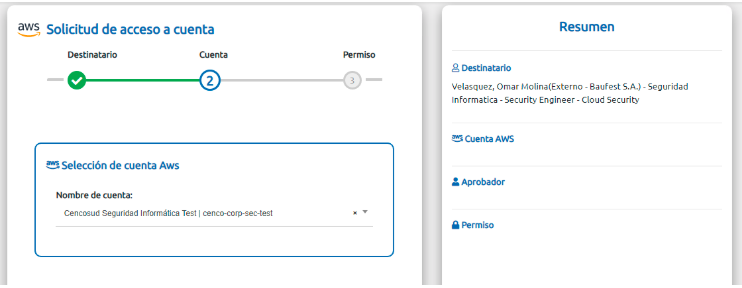

Paso 3: Ahora tendremos que escoger la cuenta en la que se utilizara el rol, solo debemos abrir las opciones y buscar la cuenta por su nombre.

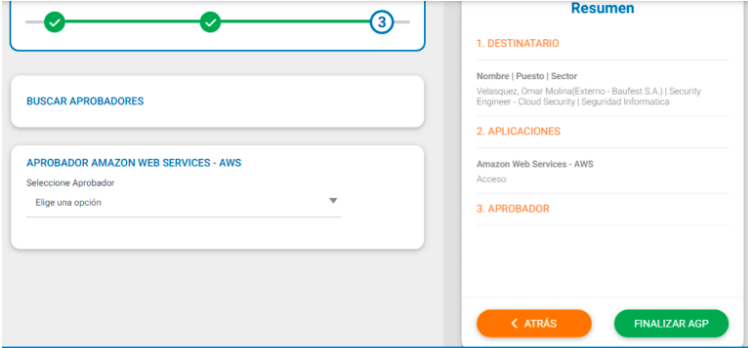

Paso 4: En esta parte debemos escoger alguno de los roles que ya existen y una persona aprobadora del AGP. Con esto ya estaríamos listos para la creación del AGP, obteniendo un número de caso para futuras referencias que de igual forma lo podemos ver en la primera página en la sección de ver mis solicitudes donde podremos encontrar ordenadamente los AGP que se han pedido.

1.2 Caso 2: El rol no existe en la lista de roles predefinidos o el rol es insuficiente para la necesidad del usuario

Paso 1: En este caso tendremos que acceder al siguiente link AGP si no existe rol o es insuficiente.

Tendremos que seleccionar la opción creación de AGP .

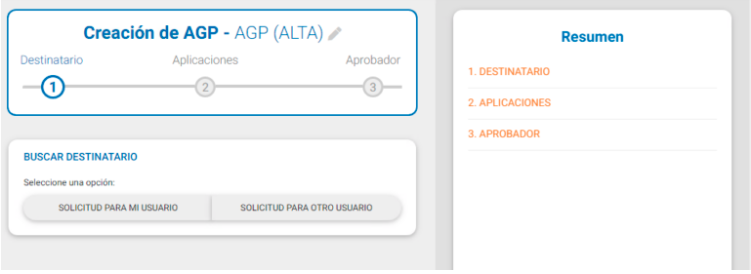

Paso 2: En esta nueva ventana veremos tres opciones diferentes.

- Alta: Para asignar permisos a un usuario.

- Baja: Para quitar permisos a un usuario.

- Modificación: Para alterar los permisos de un usuario.

NOTA: En esta guía usaremos de ejemplo el alta de un permiso, sabiendo que es muy similar en las demás opciones.

Paso 3: Continuaremos con la selección del destinatario, al igual que en el anterior debemos seleccionar a quienes van dirigidos los permisos que estamos solicitando.

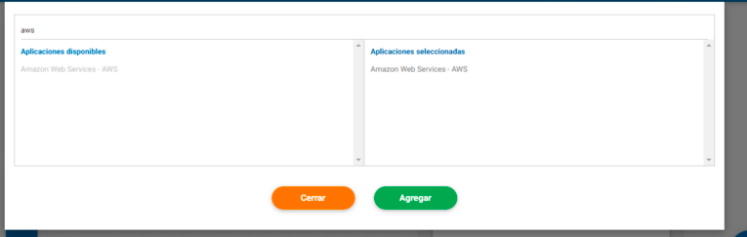

Paso 4: Y aquí es donde encontramos la gran diferencia con el anterior AGP, debemos seleccionar la aplicación, que en este caso es AWS (AMAZON WEB SERVICES) y daremos en aceptar.

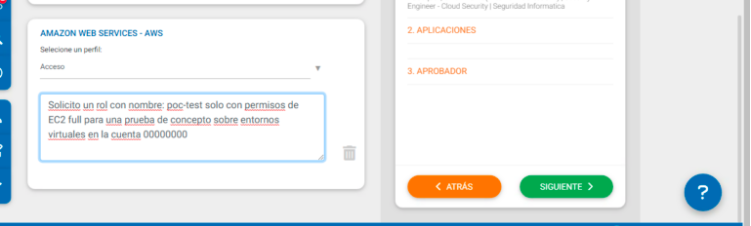

Paso 5: Y en la siguiente casilla debemos especificar lo que se requiere, si es un nuevo rol (con su nombre), la cuenta en donde se utilizara dicho rol, los permisos que se requieren (se puede incluir el JSON para una mayor facilidad al hacer el rol) y adicional una breve descripción de para que se utilizara. En la siguiente imagen se ve un ejemplo.

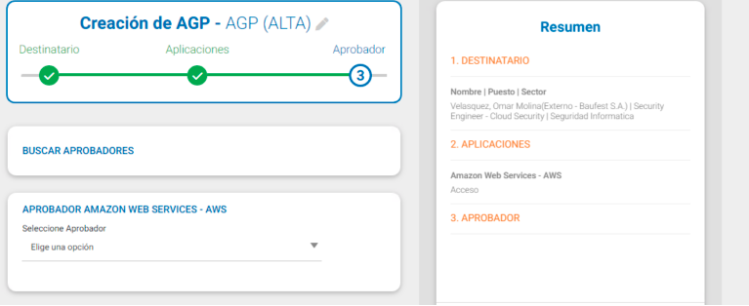

Paso 6: Y ya por último seleccionamos un aprobador, tal cual como en el anterior AGP. Con esto quedaría listo nuestro AGP con un rol que no existe o que es insuficiente.

2.- Escenario 2: Guía para creación de AGP para acceso programático

Estos pasos corresponden al escenario en donde el usuario requiere acceso programático para sus aplicaciones o Pipelines de despliegue en AWS.

1. Solicitar acceso a través de AGP

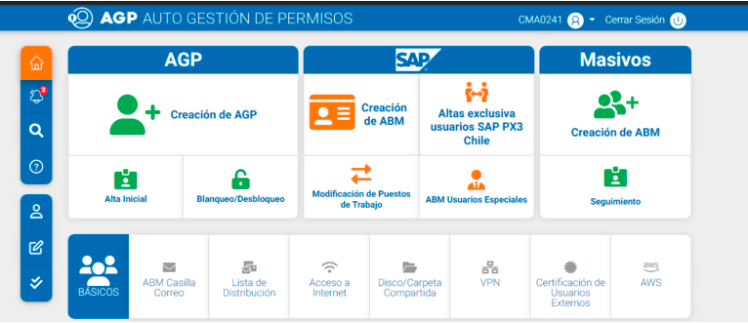

Primero debemos ingresar a la página de AGP y estando dentro debemos poder observar el siguiente menú.

Paso 1: Después debemos seleccionar la opción creación de AGP y seleccionaremos dar de alta, baja o la modificación de un usuario.

Paso 2: Ahora tenemos que escoger un usuario destinatario a quien le llegara la información sobre la creación del usuario programático.

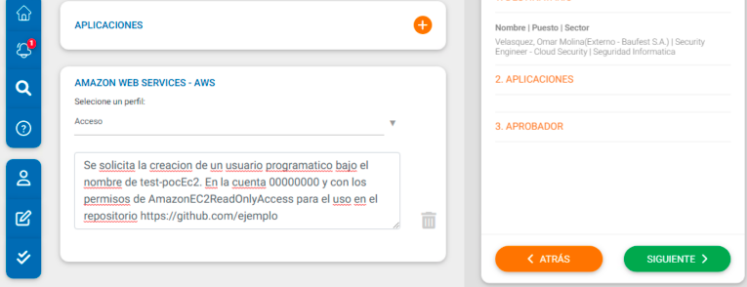

Paso 3: Seleccionaremos la opción de AMAZON WEB SERVICES – AWS dentro de las aplicaciones y seguido de ello es donde debemos especificar los siguientes datos para la correcta creación.

- Nombre del usuario programático.

- Número de cuenta AWS donde requiere el acceso.

- Repositorio donde se utilizara el usuario.

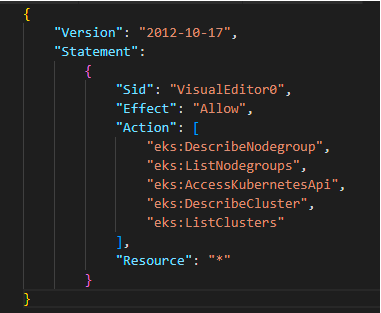

- Policy en formato JSON.

En la siguiente imagen podemos ver un ejemplo.

Y este es un ejemplo de un JSON.

Paso 4: Por último seleccionamos el aprobador de nuestro AGP que es quien daría visto bueno a nuestra petición y pasaría a crearse el usuario solicitado.

NOTA: Este es el proceso para ambos escenarios 2.A y 2.B que en los siguientes puntos se puede observar la diferencia.

2.1.- Escenario 2.A: El equipo o usuario solicitante ya tiene habilitado el Pipeline de Seguridad Corporativo

En este caso, el usuario ya tiene configurado el Pipeline de Seguridad corporativo en sus repositorios, el workflow está documentado en: Workflow acceso programático Escenario A

2.2.- Escenario 2.B: El equipo o usuario solicitante no tiene habilitado el Pipeline de Seguridad

En este caso, el usuario aún no tiene configurado el Pipeline de Seguridad corporativo, el workflow está documentado en: Workflow acceso programático Escenario B