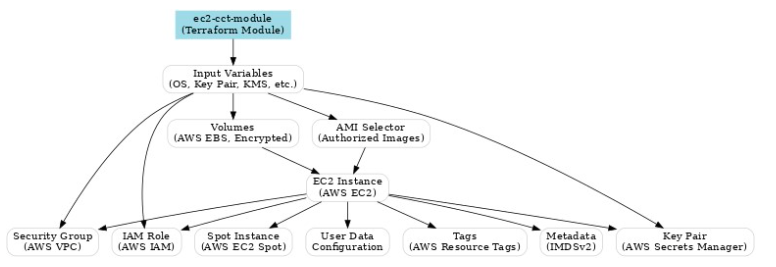

Propuesta de Desarrollo del Módulo Terraform: ec2-cct-module

El presente documento describe la propuesta para el desarrollo de un módulo Terraform llamado ec2-cct-module. Este módulo permitirá la creación y gestión de instancias EC2 en AWS de manera automatizada, siguiendo las políticas y mejores prácticas de la organización.

Objetivo

El objetivo principal del módulo ec2-cct-module es proporcionar una solución estandarizada para la creación de instancias EC2 que:

- Simplifique la implementación de instancias compatibles con las políticas de Cencosud.

- Garantice la seguridad, trazabilidad y consistencia en las configuraciones.

- Ofrezca flexibilidad para personalizar ciertas configuraciones según las necesidades específicas de los equipos.

Alcance

1. Selección de Sistema Operativo

El módulo permitirá elegir entre los siguientes sistemas operativos:

- Windows Server 2019

- Windows Server 2022

- Windows Server 2019 con SQL Server

- Windows Server 2022 con SQL Server

- SUSE Linux Enterprise Server SP5

- SUSE Linux Enterprise Server SP6

- Amazon Linux 2023

2. Configuración de Volúmenes

- Disco Root: Todas las instancias tendrán un disco root cifrado por defecto utilizando el KMS administrado por AWS.

- Discos adicionales: Se permitirá agregar uno o más discos adicionales, también cifrados.

- Tipo de discos: Por defecto, serán de tipo

gp3, para un buen equilibrio entre rendimiento y costo. - KMS Customizable: Se podrá especificar un KMS personalizado para el cifrado.

3. Gestión de Claves (Key Pairs)

- Por defecto, el módulo generará una clave pública y privada para cada instancia.

- Las claves privadas se almacenarán de forma segura en AWS Secrets Manager, usando el nombre de la instancia.

- También se podrá utilizar un key pair existente en lugar de generar uno nuevo.

4. Rol de IAM para Conexión SSM

- Todas las instancias tendrán por defecto un IAM Role que permitirá la conexión mediante AWS Systems Manager (SSM).

- Este rol permitirá administrar las instancias sin necesidad de acceso SSH o RDP directo.

5. Security Groups Personalizables

- Security Group Default: Cada instancia tendrá un Security Group dedicado por defecto.

- Para sistemas Windows: acceso por RDP (puerto 3389).

- Para sistemas Linux: acceso por SSH (puerto 22).

- Reglas adicionales: Los usuarios podrán añadir reglas personalizadas al Security Group una vez desplegado.

6. Gestión de Etiquetas (Tags)

- Todas las instancias creadas incluirán un conjunto de tags obligatorios definidos por la organización.

- Estos tags se heredarán automáticamente en los volúmenes asociados.